Cybercrime

22.04.2010, 17:58 Uhr

Die neuesten Tricks der Gangster

Cyberkriminelle haben ihre Taktik geändert. Angeworbene Paket-Agenten leiten auch in der Schweiz Diebesgut an anonyme Empfänger weiter. Die offizielle Preisliste der Unterwelt.

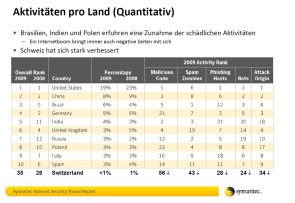

Die gute Nachricht: Schweizer Banken haben in punkto Sicherheit dazu gelernt. Die Schweiz insgesamt ist für Cybergangster ein schwieriges Pflaster geworden und belegt auf der internationalen Ranking-Liste den 35-ten Platz (vormals Platz 28). Für Finanzagenten (sogenannte "Money Mules") wird es zunehmend schwieriger, von gehackten Konten Geld zu transferieren. Cyberkriminelle Organisationen haben deshalb ihre Geschäftspraktiken geändert und werben jetzt Paket-Agenten an, bevorzugt aus der Schweiz, Deutschland und Österreich. Im Gangster-Talk heissen die Damen und Herren etwas vornehmer Korrespondenz- und Handelsvertreter. Sie nehmen die mit geklauten Kreditkarten eingekauften Waren in Empfang und leiten sie, meist postlagernd, an anonymisierte Empfängeradressen weiter. Pro Paket gibt es 30 Franken, eine Briefumschlagablieferung wird mit 10 Franken "vergütet".

Cybercrime: Firmenwagen nach 6 Monaten

Die Netzwerke der Schattenwelt organisieren sich dabei genauso wie seriöse Unternehmen - mit Buchhaltung, HR, Marketing und Vertrieb. Nach einer dreiwöchigen Probezeit erhalten Paket-Agenten ihr erstes "Gehalt" per Western Union, Paycheck oder PayPal. Nach sechs Monaten sei auch ein Firmenwagen drin, berichtet Candid Wüest, Cbyercrime-Spezialist und Virenjäger bei Symantec. Wüest ging zum Schein auf eines der dubiosen Angebote ein und erhielt sogar einen offiziellen "Arbeitsvertrag über eine geringfügige Beschäftigung" zugesandt. Beunruhigender Trend: Cybergangster beginnen, die eigentlich zum Schutz seriöser Unternehmen konzipierten Sicherheitsstrategien zu kopieren und für eigene Zwecke einzusetzen. Fallbeispiel Bot-Netze: 90 Prozent der weltweit verschickten E-Mails sei SPAM, und 85 Prozent der SPAM-Nachrichten werde von Zombie-Rechnern verschickt, die in Bot-Netzen ein ferngesteuertes Leben fristen.

Ziel: das ausfallsichere Bot-Netz

Der Kampf gegen Bot-Netze gleicht dabei dem Versuch, einer Hydra alle ihre Köpfe abzuschlagen. Die Abschaltung des US-amerikanischen ISP McColo im November 2008 reduzierte auf einen Schlag das weltweite SPAM-Aufkommen um 80 Prozent. Zwei Monate brauchten die Cybergangster, um ihre Infrastruktur wieder aufzubauen. Der Waledac-Fall vom Februar 2010 - auf richterlichen Beschluss gingen 277 Command-and-Control-Server vom Netz - hat das globale SPAM-Volumen dagegen kaum mehr reduziert. Auch der Troyak Shutdown im März 2010 verfehlte seine Wirkung weitgehend. Der Grund laut Wüest: Prinzipiell reicht ein Kontroll-Server aus, um das Netzwerk wieder aufzubauen. Hinzu kommt: Botnet-Admins migrieren ihre Command-and-Control-Server, die für die Kontrolle der Zombie-Rechner zuständig sind, regelmässig und innerhalb weniger Sekunden. Das Backbone der Infrastruktur ändert sich dadurch permanent mit dem Ziel, das Bot-Netz unangreifbarer und "ausfallsicher" zu machen. Desaster Recovery nach Gangster-Art.

Sarari-Nutzer surfen gefährlich

35 Prozent der gegen Unternehmen gerichteten Angriffe gehen auf das Konto unsicherer, lückenhafter Policies. Dazu zählen laut Wüest zum Beispiel zu grosszügig vergebene Zugriffsrechte - auch für fremde Laptops, Vollzugriff für Firmenmitarbeiter, die diesen Blanko-Scheck für ihre Arbeit gar nicht benötigen oder schlichtweg fehlende Passworte. 49 Prozent der Web-basierten Attacken in 2009 bedienten sich korrumpierter PDF-Dateien als Vehikel (2008: 19 Prozent). Dort ist also besondere Sorgfalt angebracht. Auch die Browser selbst bergen unterschiedliches Gefahrenpotenzial: Firefox hatte zwar die meisten gemeldeten Schwachstellen zu verbuchen; innerhalb eines Tages aber war in der Regel das Loch gestopft. Am gefährlichsten surfen Safari-Nutzer. Das sogenannte "Window of Exposure" zog sich im Durchschnitt über 13 Tage hin. Während dieser Zeit waren Safari-Rechner leichte Opfer für die Botnet-Gangster.