Fünf strukturelle Schwachstellen gefährden IT-Sicherheit im Mittelstand

Cybersecurity-Studie

Das Ergebnis: Nicht hochkomplexe Sicherheitslücken, sondern strukturelle Defizite und mangelnde Reaktionsfähigkeit sind die häufigsten Ursachen erfolgreicher Cyberangriffe.

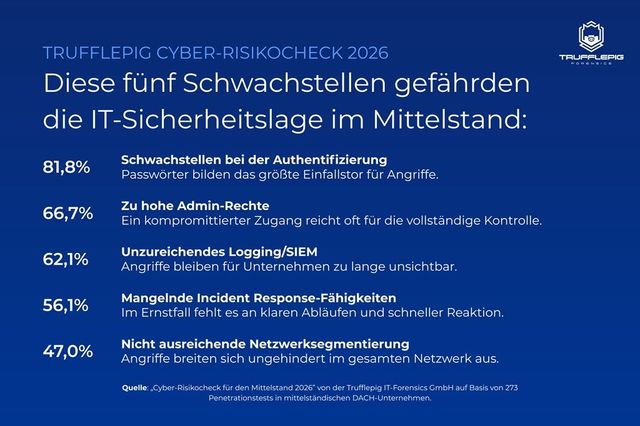

Die grösste Schwachstelle liegt demnach bei der Authentifizierung: In 81,8 Prozent der untersuchten Unternehmen wurden hier Sicherheitsprobleme festgestellt. Klassische Passwörter bleiben durch Phishing und unsichere Nutzung ein zentrales Risiko. Als Gegenmassnahmen empfiehlt Trufflepig passwortlose Verfahren wie FIDO2 sowie Zwei-Faktor-Authentifizierung und unternehmensweites Passwortmanagement.

An zweiter Stelle der Risikofaktoren steht eine zu weitreichende Windows-Administration: In 66,7 Prozent der Fälle arbeiteten Administratoren mit übermässigen Berechtigungen auf zahlreichen Systemen – ein kompromittierter Zugang aber könne einem Angreifer freie Bewegung im gesamten Netzwerk ermöglichen. Fehlende Transparenz durch unzureichendes Logging oder SIEM wurde in 62,1 Prozent der Unternehmen festgestellt. Angriffe bleiben der Studie zufolge deshalb oft lange unentdeckt.

Mangelnde Incident-Response-Fähigkeiten betreffen 56,1 Prozent der untersuchten Unternehmen – ein gelebter Notfallplan könnte das Schadensausmass laut Studie jedoch um rund 53 Prozent reduzieren. Fehlende Netzwerksegmentierung schliesslich ermöglicht in 47 Prozent der Fälle die unkontrollierte Ausbreitung von Angriffen im Netzwerk.

«Die meisten erfolgreichen Cyberangriffe entstehen im Mittelstand nicht durch hochkomplexe Sicherheitslücken, sondern durch die Kombination aus strukturellen Schwächen und fehlender Reaktionsfähigkeit”, betont Christian Müller, CTO bei Trufflepig IT-Forensics. «Erst das Zusammenspiel aus Prävention, Transparenz und schneller Reaktion macht den Unterschied.”